Presentamos el resumen del evento de Manage Engine USERCONF Colombia 2024, donde expertos hablaron de soluciones de seguridad informática de Manage Engine.

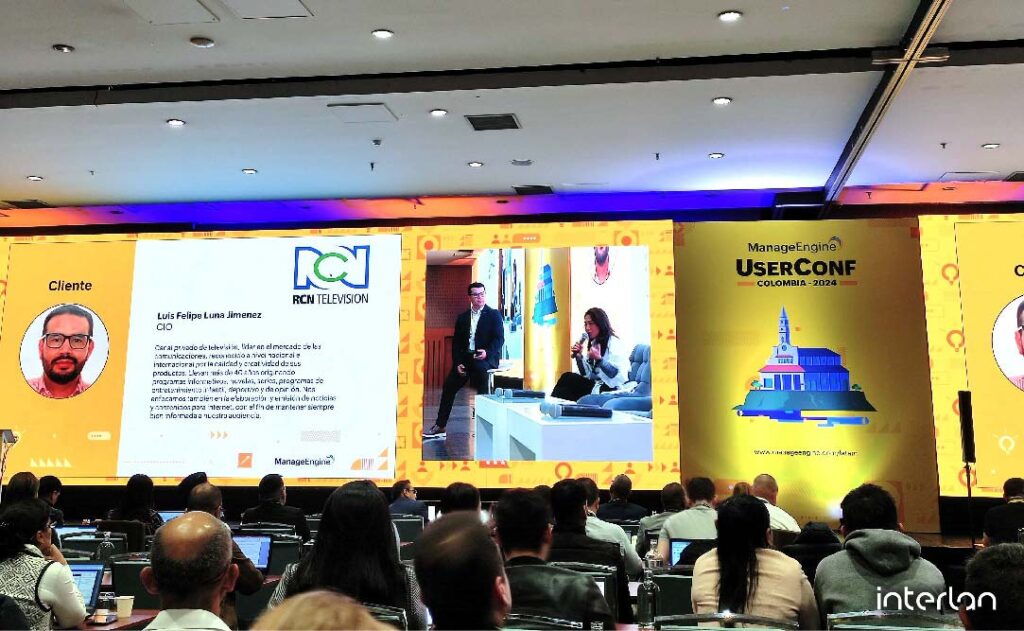

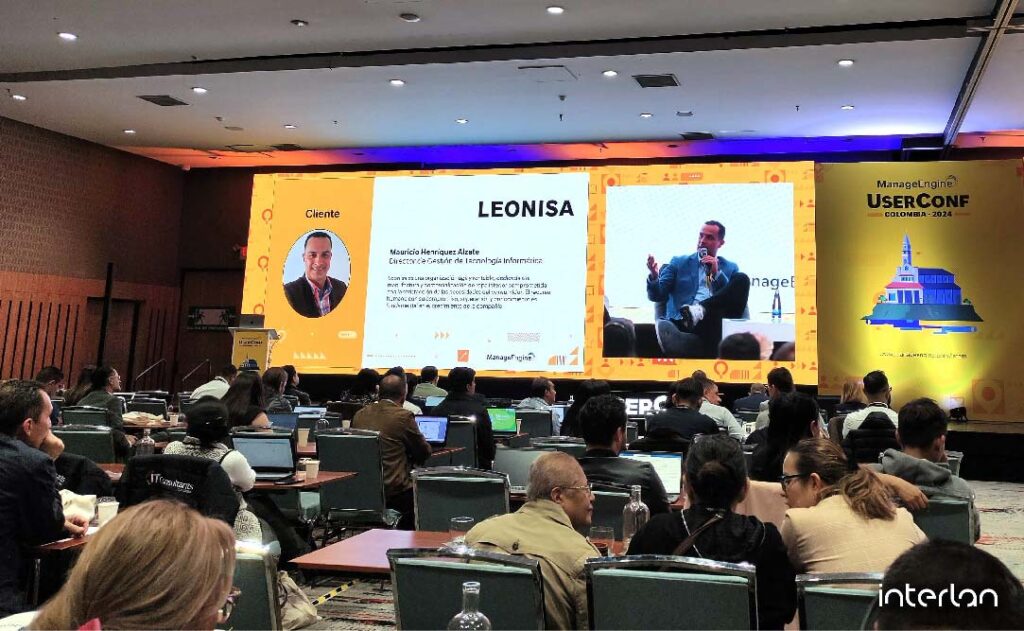

En el desarrollo del evento, encontramos las conferencias de empresas como Leonisa que dieron testimonio acerca de la importancia de la seguridad cibernética, también se contó con speakers expertos de ME y hubo networking con clientes y especialistas de las soluciones.

Asistir a esta conferencia ha proporcionado una visión sobre cómo optimizar nuestras herramientas actuales de seguridad y a su vez explorar otras soluciones que generan un impacto positivo en nuestros procesos internos y en los de nuestros clientes. Las nuevas funcionalidades presentadas y las mejores prácticas discutidas podrían ser clave para mejorar nuestra gestión de TI y asegurar una mayor alineación con los objetivos estratégicos de la empresa y la inmersión que buscamos con nuestros clientes.

La siguiente información es el resultado de la participación y el valor agregado de la User Conference Colombia 2024 de Manage Engine realizada el 14 y 15 de agosto de 2024 en Bogotá, donde participaron representantes de ingeniería, comercial, servicios, mercadeo y proyectos de Interlan.

Manage Engine

El evento reunió a expertos para compartir las mejores prácticas y las innovaciones en la gestión de Seguridad. Durante la conferencia, se destacaron temas como:

*Integración de inteligencia artificial en la gestión de la seguridad

*Nuevas funcionalidades en los productos de Manage Engine

*Estrategias para optimizar los procesos de seguridad a través de: Gestión de servicios empresariales (Service Desk), Gestión de acceso de identidades (Active Directory) y gobernanza, Gestión de eventos e información de seguridad, Seguridad y gestión unificada de endpoint, Gestión de operaciones (OpManager)

Experiencias de clientes

Algunos puntos clave sobre cómo la ciberresiliencia se aplica en el panorama tecnológico moderno:

-Capacitación y conciencia

-Evaluación continua

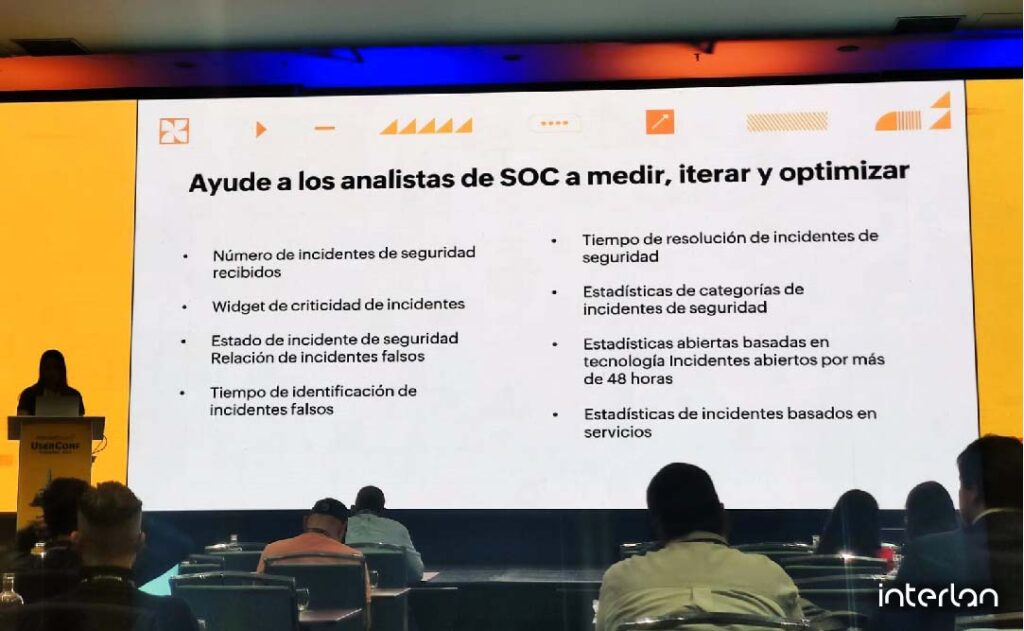

-Recopilar métricas

Portafolio de ME

En el portafolio de ME contamos con:

*Administración y seguridad que requiere la organización

*Endpoint Central

*Patch Manager Plus (Solo parchado)

*Patch connect Plus: conector a system center a terceros

*Mobile Device Manager Plus

*OS Deployer

*Remote access Plus

*Device Control Plus -Periféricos

*Vulnerability Manager Plus

*Application Control

*Browser Security Plus

*Endpoint DLP

*RMM central – producto que unifica las capacidades de OP manager

*Endpoint Central MSP

Endpoint

Detención temprana de amenazas

*La madurez digital es un objetivo en movimiento.

* Malas prácticas como compartir contraseñas en texto plano, no actualizar el software con frecuencias, dispositivos desbloqueados y desatendidos, datos confidenciales no cifrados, permisos mal configurados falta de DLP. EN esto necesitamos enfocarnos para alcanzar la madurez digital que se requiere.

Pasos para obtener una madurez digital

Los pasos que debemos empezar a implementar para obtener una madurez digital son:

*Empezar a mejorar los procesos – Simplificación de procesos: Mis procesos estan optimizados, es ágil, tener visualización de los equipos (gobierno de activos), movimientos de la nube (hibrido) o multinube.

*Optimización de datos: datos agrupados me permiteen lograr prediciones.

*Automatización: disminuir la cantidad de pasos que se realizan, los algoritmos de Machine Learning me va ayudar para empezar a entregar resultados.

Camino hacia la madurez digital:

*Cultura organizacional: DevOps/DevSecOps. la seguridad es vital y debe estar alineada con el Devops, Seguridad tocando al parte de las operaciones. Involucrar a todos los stakeholders de la organización, para mejorar

*Incidentes como lección aprendida: ¿Por qué sucedió? ¿Cuál fue el impacto? ¿quién soluciono el problema? ¿Cómo lo evito?

*Análisis combinados.

Retos de la Ciberseguridad en un mundo de Tecnologías emergentes

Retos de la Ciberseguridad en un mundo de Tecnologías emergentes.

*Tenemos amenazas con cuentas validas (valid accounts), Phishing, Exploit public-facing application,

*Los impactos son: Pérdida/fuga de datos, extorsión, pérdida de credenciales, afectación en la reputación de la marca, destrucción de la data, la no operación no normal de la operación.

*Cyberwarfare + Campañas de desinformación

*Preparación en Ciberseguridad

*Estrategía Nacional de Seguridad digital de Colombia/Reuniones con parte interesadas

*Madurez: ¿Cómo esta nuestro país? SEGURIDAD Vs CONFIANZA

Recomendaciones generales:

*Reducir el riesgo de robo de credenciales – ZERO TRUST

*Reducir el radio de explisión – Impacto ZERO TRUST

*Conocer su exposicióna la web oscura

*Eliminar los silos de identidad fragmentados

*Implementar un enfoque de pruebas DevSecOps – IT

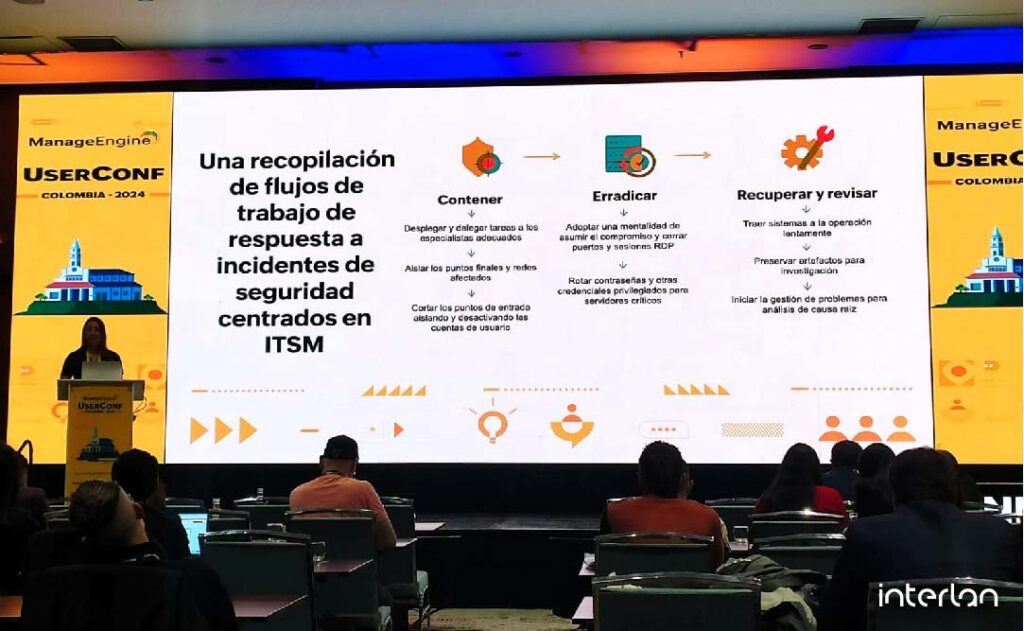

*Tener un plan de respuestas a Incidentes

*Establecer Modelos de AI seguros

Endpoint Central

Marco seguridad Cyber NIST:

– Identificar

– Porteger

– Detectar

– Responder: Planiifcación de respuesta, comunicaciones, análisis, mitigación (workarauound), mejoras. Restauraciones parciales

– Recuperar: Planificación de recuperación (Back up parciales), mejoras, comunicaciones.

Mi postura debe estar asociada antes el riesgo que se puede materialziar uy conocer la postura que va a tomar la organziación, ya que el nivel y el umbral de cada entidad es diferente.

Puntos claves de los Endpoints para empezar a implementar ese framework:

– Identificar activo de Hardware y software.

– Utilizar software de medición para medir y auditar aplciaciones

– Gestión de parches y actualizaciones

– Gestión de contenidos en dispositivos modernos

– Proteger datos en dispositivos perdidos

– Aplicar Gestión moderna.

Medición de software: Dentro de Endpoint dentral puedo desde el inventarios crear reglas de medición de Software con el objetivo de obtener reportes de medición de software.

Buena prácticas de gestión de parches:

*Conocer los sistemas presentes de la organización/cliente

*Definir estrategia de parches: porque a nivel de Endpoint Central existen capacidades de despliegues de parches manual o automática, que depende de la definición realizada.

*Establecer un gobierno de gestión de parches

*Identificar sistemas y aplicaciones criticas

*Realizar procesos de prueba

*Usar varias políticas de prueba

Ciclo de parche

1. Detención: cada agente detecta lo que tengo.

2. Testeo de los parches

3. Despliegue

4. Reporte

Conclusiones

* La conferencia nos entrega las buenas prácticas a implementar y reforzar al interior y con cada uno de nuestros clientes de manera general.

* Aprendimos y reconocimos puntos clave acerca de cómo proteger nuestros datos y mantenernos un paso adelante de las amenazas cibernéticas y hacer extensivo a nuestros clientes.

* El evento nos generó un valor agregado para nuestro trabajo, ya que con la información brindaremos un mejor desempeño y podremos contribuir al equipo de trabajo.

Por: Diana Patricia Pulido, Líder de PMO