Es innegable que la Inteligencia Artificial ha llegado para quedarse, siendo una herramienta que ayuda a automatizar y hacer con mayor rapidez lo que una persona piensa, aprende y resuelve. Existen varios tipos de IA, desde las más simples, que ejecutan tareas específicas (como un asistente virtual), hasta las más complejas, como los sistemas que aprenden de los datos (IA basada en machine learning o aprendizaje automático). En el campo de la ciberseguridad, este tipo de herramientas se vienen utilizando por varios Vendors para mejorar sus capacidades de detección y respuesta, pero trae también unos retos para las empresas dado que los usuarios al querer utilizar la IA para resolver inquietudes o problemas pueden estar acarreando algunos riesgos. Estamos hablando que la filtración de información al utilizar la inteligencia artificial es un tema de creciente preocupación a medida que estas tecnologías se implementan en diversas industrias. Dado que esta a menudo maneja grandes volúmenes de datos sensibles (Datos personales, Propiedad Intelectual, Datos confidenciales empresariales), su filtración podría tener consecuencias significativas tanto para la privacidad como para la seguridad. En Interlan somos conscientes de esto, por eso contamos con el conocimiento y experticia necesaria para asegurar las empresas en su camino de adopción a la IA con la herramienta TrendMicro Zero Trust Secure Access y su modulo AI Service Access, donde se da visibilidad y control sobre el uso de la IA Generativa, protegiendo los usuarios y datos sensibles. Por: Oscar Sánchez, Especialista de TI Líder

FortiNAC, por sus siglas en ingles “NAC Network Access Control “, es una solución de acceso de confianza cero que protege todos los dispositivos de la red corporativa. Con FortiNAC se reduce el riesgo de acceso a la red corporativa de dispositivos no deseados o desconocidos que pueden ser una amenaza para la seguridad de la empresa. FortiNAC cuenta con características importantes como son visibilidad, control y respuesta automatizada para todos los dispositivos que se conecten a la red, proporcionando protección contra amenazas de IoT. Al integrarse con FortiGate, Fortiswitch, FortiAP entre otras soluciones de Fortinet Security Fabric, FortiNAC obtiene una visión más completa de los dispositivos y usuarios conectados a la red. Al tener integración con otros fabricantes, FortiNAC puede aprovechar la infraestructura existente y determinar el control sobre los dispositivos de la red y genera la respuesta automática o acciones de control. Las funciones principales de FortiNAC son: -Escaneo con agente persistente -Escaneo con agente disolvente -Múltiples métodos de cumplimiento -21 métodos de perfilamiento de dispositivos -Integración con múltiples fabricantes Todas estas funciones hacen de FortiNAC una de las mejores herramientas para controlar el acceso a la red corporativa de equipos no confiables. Caso de uso Agente persistente Cuando se conectan a la red corporativa, ya sea con equipos propios de la empresa o equipos personales de empleados o equipos de visitantes, podemos tener un control de permitir o no permitir el acceso de acuerdo con los parámetros de control definidos; entre algunos podemos implementar el Agente persistente. Este agente persistente se descarga directamente desde FortiNAC, lo cual se puede realizar como extensión .EXE, .MSI, para ser desplegado por dispositivo o por política de directorio activo GPO, o por software de distribución de terceros, y también por medio de portal cautivo. Al ser un método de cumplimiento será la primera opción para que cuando el equipo se conecte a la red con agente persistente instalado, deba comunicarse con FortiNAC y de esta manera realiza el registro del dispositivo para proceder con el escaneo más profundo de cumplimiento según se hayan definido con algunas de las siguientes condiciones: que el computador o dispositivo tenga un software antivirus actualizado, una versión de sistema operativo X, o que pertenezca al dominio corporativo. El flujo del proceso se da de la siguiente manera: Se conecta el pc a la red corporativa por medio de punto de red cableada y red wifi la cual ya se encuentra integrada a FortiNAC. Al no estar registrados será puesto en una red de cuarentena o aislamiento y de inmediato el FortiNAC valida el dispositivo, si este no cuenta con agente persistente FortiNAC no le permitirá el acceso a la red productiva y lo deja en una red de aislamiento o restringida. También es posible moverlo a una red de remediación para que este equipo tenga acceso a algunos recursos previamente definidos donde se pueda remediar o en este caso instalar el agente persistente con todos sus prerrequisitos. En el caso que el dispositivo cuente con el agente persistente este se comunicará automáticamente con FortiNAC reportando la información recopilada del dispositivo, como versión de sistema operativo, inventario de software, pertenece a dominio o grupo de trabajo. FortiNAC realizará el registro del dispositivo dejándolo en la red de producción, inmediatamente realizará el respectivo escaneo al host para validar y verificar los parámetros de cumplimiento según se hayan configurado previamente; si este dispositivo cumple con escaneo satisfactorio continua en red de producción teniendo los accesos permitidos a toda la red corporativa, en caso que no cumpla algún parámetro, el FortiNAC lo registra como dispositivo registrado pero en riesgo para ser remediado y será movido a la red de remediación con acceso limitado a recursos donde se pueda remediar el no cumplimiento. Requerimiento para que el agente persistente se comunique correctamente con FortiNAC -Debe contar con el Agente persistente Instalado en el dispositivo y en ejecución. -Debe contar con un certificado digital el cual se debe descargar desde el FortiNAC ya sea el default que maneja FortiNAC o un certificado digital firmado para FortiNAC de una CA de confianza. -Se debe instalar una llave de registro de Windows donde se indican los parámetros de FortiNAC ya sea IP o registro DNS de FortiNAC. Si quieres tener más información sobre esta solución puedes encontrarla en https://www.fortinet.com/lat/products/network-access-control o puedes ponerte en contacto con nosotros para asesorarte según tu necesidad específica en nuestro formulario de contacto. Por: Mauricio Medina, Especialista de TI

La digitalización de las empresas y el creciente número de dispositivos conectados a redes corporativas ha aumentado la demanda de soluciones de seguridad de red. FortiNAC (Fortinet Network Access Control) es una herramienta diseñada para controlar y proteger el acceso a la red, proporcionando una forma poderosa de prevenir amenazas. El uso de FortiNAC en una red empresarial ofrece muchos beneficios, desde control granular de hardware hasta detección y mitigación de intrusiones. Desde Interlan, con la gestión y administración de FortiNAC se tiene la capacidad para proporcionar visibilidad completa de todos los dispositivos conectados a la red, ya sean dispositivos empresariales, BYOD (traiga su propio dispositivo) o dispositivos de Internet de las cosas (IoT). Esta visibilidad permite el acceso a la gestión basada en el perfil de riesgo de cada dispositivo, para evitar que dispositivos no autorizados o comprometidos accedan a recursos sensibles. Además, FortiNAC puede automatizar las respuestas a las amenazas, como aislar dispositivos sospechosos, reduciendo el tiempo necesario para afrontar posibles ataques. Dependiendo de la organización, por ejemplo, en las industrias financieras y de salud, el cumplimiento de regulaciones se necesita controlar de cerca el acceso a la red y la información confidencial, para ello, FortiNAC permite a las organizaciones cumplir con estas regulaciones controlando qué dispositivos accedan a la red, a dónde pueden acceder y cómo se monitorea el tráfico. Otras industrias, como la manufactura, el comercio minorista o la educación, no tienen los requisitos regulatorios mencionados anteriormente, pero pueden beneficiarse enormemente de la implementación de FortiNAC para proteger la información confidencial. Por ejemplo, las empresas manufactureras pueden prevenir el espionaje industrial controlando quién accede a sus sistemas de producción, y las instituciones educativas pueden proteger la información personal de estudiantes y empleados impidiendo el acceso no autorizado a sus redes. FortiNAC también contribuye a prevenir ciberataques que pueden comprometer la integridad de la red, como ransomware, ataques de denegación de servicio (DDoS) y la propagación de malware entre dispositivos conectados. Un ejemplo específico es la identificación de dispositivos comprometidos mediante análisis de comportamiento en la red. FortiNAC puede detectar actividades inusuales, como intentos repetidos de acceso a recursos restringidos, y automáticamente aislar estos dispositivos, impidiendo que propaguen amenazas a otros equipos o a datos críticos de la organización. En resumen, FortiNAC es una solución integral que no solo ayuda a cumplir con regulaciones específicas en industrias altamente reguladas, sino que también protege la infraestructura técnica y los datos confidenciales de la empresa de los ataques cibernéticos. La implementación puede proporcionar una capa de seguridad para adaptarse a las crecientes necesidades de conectividad y digitalización, brindando tranquilidad a las organizaciones al garantizar que solo los dispositivos seguros y autorizados accedan a su red importante. Si quieres tener más información sobre esta solución puedes encontrarla en https://www.fortinet.com/lat/products/network-access-control o puedes ponerte en contacto con nosotros para asesorarte según tu necesidad específica en nuestro formulario de contacto. Por: Sebastián Zapata, Especialista de TI

¡Los clientes han hablado! Nos complace anunciar que Manage Engine, una de nuestras fábricas aliadas, ha sido reconocido como Gartner® Peer Insights™ Customers’ Choice en «La voz del cliente para Herramientas Unificadas de Administración de Endpoints 2024. Su compromiso de poner a nuestros clientes primero está en el corazón de todo lo que hacen, y creemos que este reconocimiento subraya el compromiso de la compañía en innovar y mejorar continuamente su solución para satisfacer mejor las necesidades del mercado. Con el reconocimiento de este año, es la tercera vez que Manage Engine recibe esta distinción Voice of the Customer for Unified Endpoint Management Tools La «Voz del cliente» es un documento que sintetiza las reseñas de Gartner Peer Insights en ideas para los responsables de la toma de decisiones de TI. En el mercado de herramientas de gestión unificada de endpoints, Gartner Peer Insights ha publicado 1.156 reseñas y calificaciones en el período de 18 meses que finaliza el 31 de diciembre de 2023 ManageEngine es uno de los tres proveedores reconocidos como Customers’ Choice recibiendo 218 reseñas, con un 89% de usuarios expresando su disposición a recomendar nuestra solución a otros. Su valoración media general de 4,5 sobre 5 refleja la satisfacción de sus clientes, con un 94% de opiniones de cuatro o cinco estrellas. Los clientes también han valorado con 4,5 o más sobre 5 las capacidades de sus productos, el proceso de implantación y las experiencias de ventas y asistencia. Gartner Peer Insights reconoce a los proveedores que cumplen o superan tanto el promedio del mercado de Experiencia General como el promedio del mercado de Interés del Usuario y la puntuación de Adopción a través de una distinción de Elección de los Clientes y ManageEngine es uno de ellos. Explore el informe para obtener más información aquí. En Interlan contamos con ingenieros expertos en las soluciones de Manage Engine. Si tienes un proyecto en mente escrpibenos y te daremos la mejor asesoría para implementación y administración de las soluciones de Ciberseguridad que harán más seguro el futuro de tu compañía. Aviso Legal Gartner, Voice of the Customer for Unified Endpoint Management Tools, By Peer Contributors, 7 May 2024 GARTNER is a registered trademark and service mark, and the GARTNER PEER INSIGHTS CUSTOMERS’ CHOICE badge and PEER INSIGHTS are trademarks and service marks, of Gartner, Inc. and/or its affiliates in the U.S. and internationally and are used herein with permission. All rights reserved. Gartner Peer Insights content consists of the opinions of individual end users based on their own experiences with the vendors listed on the platform, should not be construed as statements of fact, nor do they represent the views of Gartner or its affiliates. Gartner does not endorse any vendor, product or service depicted in this content nor makes any warranties, expressed or implied, with respect to this content, about its accuracy or completeness, including any warranties of merchantability or fitness for a particular purpose. This graphic was published by Gartner, Inc. as part of a larger research document and should be evaluated in the context of the entire document. The Gartner document is available upon request from ManageEngine. Por: Angela Castañeda, Líder de marketing.

Presentamos el resumen del evento de Manage Engine USERCONF Colombia 2024, donde expertos hablaron de soluciones de seguridad informática de Manage Engine. En el desarrollo del evento, encontramos las conferencias de empresas como Leonisa que dieron testimonio acerca de la importancia de la seguridad cibernética, también se contó con speakers expertos de ME y hubo networking con clientes y especialistas de las soluciones. Asistir a esta conferencia ha proporcionado una visión sobre cómo optimizar nuestras herramientas actuales de seguridad y a su vez explorar otras soluciones que generan un impacto positivo en nuestros procesos internos y en los de nuestros clientes. Las nuevas funcionalidades presentadas y las mejores prácticas discutidas podrían ser clave para mejorar nuestra gestión de TI y asegurar una mayor alineación con los objetivos estratégicos de la empresa y la inmersión que buscamos con nuestros clientes. La siguiente información es el resultado de la participación y el valor agregado de la User Conference Colombia 2024 de Manage Engine realizada el 14 y 15 de agosto de 2024 en Bogotá, donde participaron representantes de ingeniería, comercial, servicios, mercadeo y proyectos de Interlan. Manage Engine El evento reunió a expertos para compartir las mejores prácticas y las innovaciones en la gestión de Seguridad. Durante la conferencia, se destacaron temas como: *Integración de inteligencia artificial en la gestión de la seguridad *Nuevas funcionalidades en los productos de Manage Engine *Estrategias para optimizar los procesos de seguridad a través de: Gestión de servicios empresariales (Service Desk), Gestión de acceso de identidades (Active Directory) y gobernanza, Gestión de eventos e información de seguridad, Seguridad y gestión unificada de endpoint, Gestión de operaciones (OpManager) Experiencias de clientes Algunos puntos clave sobre cómo la ciberresiliencia se aplica en el panorama tecnológico moderno: -Capacitación y conciencia -Evaluación continua -Recopilar métricas Portafolio de ME En el portafolio de ME contamos con: *Administración y seguridad que requiere la organización *Endpoint Central *Patch Manager Plus (Solo parchado) *Patch connect Plus: conector a system center a terceros *Mobile Device Manager Plus *OS Deployer *Remote access Plus *Device Control Plus -Periféricos *Vulnerability Manager Plus *Application Control *Browser Security Plus *Endpoint DLP *RMM central – producto que unifica las capacidades de OP manager *Endpoint Central MSP Endpoint Detención temprana de amenazas *La madurez digital es un objetivo en movimiento. * Malas prácticas como compartir contraseñas en texto plano, no actualizar el software con frecuencias, dispositivos desbloqueados y desatendidos, datos confidenciales no cifrados, permisos mal configurados falta de DLP. EN esto necesitamos enfocarnos para alcanzar la madurez digital que se requiere. Pasos para obtener una madurez digital Los pasos que debemos empezar a implementar para obtener una madurez digital son: *Empezar a mejorar los procesos – Simplificación de procesos: Mis procesos estan optimizados, es ágil, tener visualización de los equipos (gobierno de activos), movimientos de la nube (hibrido) o multinube. *Optimización de datos: datos agrupados me permiteen lograr prediciones. *Automatización: disminuir la cantidad de pasos que se realizan, los algoritmos de Machine Learning me va ayudar para empezar a entregar resultados. Camino hacia la madurez digital: *Cultura organizacional: DevOps/DevSecOps. la seguridad es vital y debe estar alineada con el Devops, Seguridad tocando al parte de las operaciones. Involucrar a todos los stakeholders de la organización, para mejorar *Incidentes como lección aprendida: ¿Por qué sucedió? ¿Cuál fue el impacto? ¿quién soluciono el problema? ¿Cómo lo evito? *Análisis combinados. Retos de la Ciberseguridad en un mundo de Tecnologías emergentes Retos de la Ciberseguridad en un mundo de Tecnologías emergentes. *Tenemos amenazas con cuentas validas (valid accounts), Phishing, Exploit public-facing application, *Los impactos son: Pérdida/fuga de datos, extorsión, pérdida de credenciales, afectación en la reputación de la marca, destrucción de la data, la no operación no normal de la operación. *Cyberwarfare + Campañas de desinformación *Preparación en Ciberseguridad *Estrategía Nacional de Seguridad digital de Colombia/Reuniones con parte interesadas *Madurez: ¿Cómo esta nuestro país? SEGURIDAD Vs CONFIANZA Recomendaciones generales: *Reducir el riesgo de robo de credenciales – ZERO TRUST *Reducir el radio de explisión – Impacto ZERO TRUST *Conocer su exposicióna la web oscura *Eliminar los silos de identidad fragmentados *Implementar un enfoque de pruebas DevSecOps – IT *Tener un plan de respuestas a Incidentes *Establecer Modelos de AI seguros Endpoint Central Marco seguridad Cyber NIST: – Identificar – Porteger – Detectar – Responder: Planiifcación de respuesta, comunicaciones, análisis, mitigación (workarauound), mejoras. Restauraciones parciales – Recuperar: Planificación de recuperación (Back up parciales), mejoras, comunicaciones. Mi postura debe estar asociada antes el riesgo que se puede materialziar uy conocer la postura que va a tomar la organziación, ya que el nivel y el umbral de cada entidad es diferente. Puntos claves de los Endpoints para empezar a implementar ese framework:– Identificar activo de Hardware y software.– Utilizar software de medición para medir y auditar aplciaciones– Gestión de parches y actualizaciones– Gestión de contenidos en dispositivos modernos– Proteger datos en dispositivos perdidos– Aplicar Gestión moderna. Medición de software: Dentro de Endpoint dentral puedo desde el inventarios crear reglas de medición de Software con el objetivo de obtener reportes de medición de software. Buena prácticas de gestión de parches:*Conocer los sistemas presentes de la organización/cliente*Definir estrategia de parches: porque a nivel de Endpoint Central existen capacidades de despliegues de parches manual o automática, que depende de la definición realizada.*Establecer un gobierno de gestión de parches*Identificar sistemas y aplicaciones criticas*Realizar procesos de prueba*Usar varias políticas de prueba Ciclo de parche1. Detención: cada agente detecta lo que tengo. 2. Testeo de los parches3. Despliegue4. Reporte Conclusiones * La conferencia nos entrega las buenas prácticas a implementar y reforzar al interior y con cada uno de nuestros clientes de manera general. * Aprendimos y reconocimos puntos clave acerca de cómo proteger nuestros datos y mantenernos un paso adelante de las amenazas cibernéticas y hacer extensivo a nuestros clientes. * El evento nos generó un valor agregado para nuestro trabajo, ya que con la información brindaremos un mejor desempeño y podremos contribuir al equipo de trabajo. Por: Diana Patricia Pulido, Líder de PMO

Fortiweb es una solución WAF que tiene como objetivo proteger sitios web y aplicaciones de diversas herramientas cibernéticas, Fortiweb proporciona los elementos claves y las defensas contra ataques comunes y avanzados. Protección contra agresiones comunes Inyección SQL: Los métodos de Fortiweb para prevenir la infección de SQL implican detectar y bloquear intentos de manipular bases de datos mediante la inserción de código SQL malicioso en formularios o URL Identifique los comportamientos deseados mediante el uso de análisis comerciales y de clientes. Cross-Site Scripting (XSS): protección de secuencias de comandos entre sitios XSS, permite a los atacantes inyectar secuencias de comandos maliciosas en sitios web que otros usuarios están viendo Fortiweb desinfecta y filtra la entrada del usuario, evitando que se ejecute código no autorizado en los navegadores de los visitantes. Cross-Site Request Forgery (CSRF): protege contra ataques que obligan a los usuarios o clientes que se encuentra autenticado para realizar acciones no deseadas en el sitio o sitios web. Control de acceso: Fortiweb permite la asignación de políticas de control de acceso en función de la identidad del usuario, ubicación y otros criterios Debido a esto, solo los usuarios autorizados están permitidos a acceder a ciertas partes de la aplicación. Las funciones de mitigación de DDoS: Fortiweb detectan y mitigan los ataques de violación de servicios distribuidos (DDoS), que intentan hacer que un servicio no esté disponible durante un accidente de tráfico aplicando filtros y medidas de limitación de carga para salvaguardar los recursos. Protección contra ataques avanzados Analizando el comportamiento: se maneja inteligencia artificial de aprendizaje automático para analizar el comportamiento del tráfico web, esto le permite identificar anomalías que podrían indicar un ataque avanzado, como bots o amenazas avanzadas. Los bots pueden realizar extracción de contenido, ataques de fuerza bruta o fraude, Fortiweb identifica y bloquea bots maliciosos, asegurando que sólo los bots legítimos sean susceptibles a sus ataques. Integración con otras soluciones de seguridad: Fortiweb es una solución de defensa completa que se integra con Fortigate y Fortisandbox, esto permite una respuesta más sincronizada a amenazas complejas y una mayor conciencia de las medidas de seguridad y proporciona a las organizaciones informes y auditorías de seguridad para garantizar que los datos confidenciales estén protegidos contra pci dss, gdpr y otras normas de seguridad Ejemplo estudio de caso BK BANK Es una empresa brasileña que garantiza a sus clientes y socios sus servicios financieros, la seguridad de la información siempre ha sido para BK BANK, adicional se controla y se realizan auditorias globales según las normas establecidas en seguridad del sector de tarjetas de pago (PCI DSS), el cual examina y certifica sus sistemas de procesamiento de tarjetas de crédito de principio a fin. Antes de asociarse con Fortinet utilizaban una combinación de herramientas de seguridad. La empresa instaló FortiWeb, el Web Application Firewall de Fortinet, para proteger sus aplicaciones web críticas de los ataques. También implementó e instaló dos FortiGate Next-Generation Firewalls. La protección es necesaria porque la empresa recibía alrededor de 80 mil intentos de intrusión fraudulentos cada cinco minutos para controlar y equilibrar las cargas de trabajo, protegiendo de esta forma las comunicaciones, menciona Hyppolito: “La seguridad es nuestra principal preocupación”, continuó Hyppolito. “Es vital tener un socio como Fortinet que comparte nuestra preocupación y tiene las soluciones necesarias. Sentimos que hablamos el mismo idioma En este caso, con la ayuda de dos soluciones, BK Bank pudo parar las solicitudes fraudulentas utilizando las herramientas automatizadas para bloquear la actividad maliciosa. En resumen Fortiweb es una solución completa para evadir y controlar ataques de inyección SQL, XSS y otros vectores de ataque web, reduce significativamente la vulnerabilidad de las organizaciones y proteger sus aplicaciones que se encuentran publicadas a nivel web con capacidades avanzadas de detección, mitigación y seguridad de sus sitios web, protegiendo sus datos confidenciales y garantizando la confiabilidad de sus usuarios, también cuenta con visibilidad y análisis proporcionando información detallada sobre las amenazas detectadas y los ataques bloqueados, lo que permite a los administradores tomar decisiones frente permitir o denegar estos tráficos o consumos. Por: Deevee Chanaga – Especialista de TI Referencias: https://www.fortinet.com/lat/customers?limit=15&industry=&solutions=application-security&product=fortiweb

Ya cuando se ha disipado la polvareda que levanta este multitudinario evento, me permito compartirles, los temas para mí más relevantes de esta gran conferencia. Espero les resulten de utilidad en el direccionamiento de sus esfuerzos para el mejoramiento de su postura de ciberseguridad y gestión del ciber riesgo. ¿La muerte del SIEM Tradicional? Este tema fue parte del Keynote del fundador de Crowdstrike, George Kurtz Los SIEM de hoy en día ya no pueden alcanzar la velocidad de los adversarios y fallan al intentar detener las brechas. Un SIEM tradicional sirve más como herramienta forense que como herramienta de defensa en tiempo real. Surge entonces la necesidad de un SIEM de nueva generación, pero entonces ¿En qué consiste el llamado SIEM de nueva generación? El SIEM de nueva generación esta integrado de manera nativa en su plataforma de seguridad y específicamente en el Endpoint y en las plataformas de nube. El 85% de los datos del SIEM provienen del Endpoint y el resto de las integraciones con terceras partes. Este SIEM de próxima generación, utiliza herramientas de normalización basadas en IA para convertir alertas en incidentes relevantes, automatiza el manejo de los logs y genera los reportes para cumplimiento. Surge entonces un nuevo tipo de SOC con IA embebida. Este es un servicio donde convergen la seguridad predictiva y la inteligencia de seguridad con contexto del negocio. Como no se puede asegurar lo que no vemos, es necesario garantizar visibilidad no solo en el Endpoint sino en la capa de red, los subsistemas de nube, y los dispositivos OT. En promedio un SOC tradicional tiene más de 25 herramientas de seguridad lo que conlleva la fragmentación de los datos, cuando .La dirección correcta debe ser la consolidación. Se trata entonces ahora de mover la analítica hacia donde están los datos, y no llevar los datos hacia donde está el motor de analítica. Esto disminuye los costos dado el gran volumen de datos que se generan hoy en día. Una única plataforma con entendimiento del contexto, y capacidad de respuesta automática. Los analistas son ahora más importantes que nunca y estas plataformas nos permiten elevar el rol del analista. Los cinco ataques más peligrosos en 2024 según SANS Es una de mis charlas favoritas ya que destaca los ataques que normalmente no tienen gran cubrimiento en medios pero son realmente importantes. La deuda técnica Se refiere al costo de elegir una solución más simple o rápida en lugar de una solución más robusta y a largo plazo al desarrollar software. Con el tiempo, se convierte en un gran problema, especialmente cuando los desarrolladores experimentados se van, o las empresas se fusionan, lo que dificulta la corrección o actualización del código. Desde una perspectiva de seguridad, esto puede llevar a una arquitectura mal asegurada, vulnerabilidades pasadas por alto, dependencias obsoletas, dificultades con parches/actualizaciones y desafíos durante la respuesta a incidentes La Solución consiste en dedicar tiempo y recursos a revisar y reescribir el código viejo. Realizar actualizaciones incrementales en los componentes sin esperar a que salga una vulnerabilidad. La inteligencia artificial es una buena aliada para agilizar el mantenimiento del código. Finalmente, entrenar a los desarrolladores en la reescritura del código viejo y documentar. La fragilidad de la identidad digital Los ataques mediante correo electrónico como (BEC) Business Email Compromise, y los “DeepFakes” utilizando incluso video, han demostrado la fragilidad de la identidad digital. Para evitar este tipo de fraude se recomienda realizar una llamada telefónica de confirmación. El trabajo remoto hace que este problema de la identidad sea aún mayor. Incluso en ambiente de oficina es muy frecuente la interacción con personas remotas. El establecer la identidad se divide en dos problemas: El establecimiento inicial de la identidad y el restablecimiento de los individuos ya conocidos. El primero requiere verificaciones múltiples que pueden resultar intrusivas como biometría, cámaras web, visitas personales. Y para el restablecimiento se requiere algo similar o confiar en técnicas criptográficas. Siempre será difícil lograr un balance entre el costo, la comodidad y la seguridad en los métodos de validación de identidad. Los métodos comunes de imágenes de documentos de identificación y cámaras web ya no son suficientes. Hacia adelante veremos soluciones basadas en IA para identificar comportamientos inusuales que requieran ser revisados manualmente, a esto se le conoce como identidad basada en Riesgo (Risk based Identity). Debemos entender el costo requerido para establecer una identidad de manera remota, ya que esto es necesario en muchos casos de uso. Sextortion La extorsión financiera mediante contenidos sexuales es un problema que está escalando especialmente entre los adolescentes entre 10 y 13 años. La cadena de ataque es la siguiente:Identificación de la víctima, elaboración de un video, Grooming, uso de fotografías y finalmente las amenazas. Algunos de estos casos terminan en el suicidio de la víctima. Recientemente ingresa un nuevo elemento para empeorar las cosas y es el uso de la IA en la cadena de ataque, tomando imágenes normales ya publicadas generando deepfakes para convertirlas en contenido explícito y extorsionar a la víctima. La mayor parte de los ataques suceden en casa. Para Prevenirlos los padres deben estar muy pendientes de las actividades online de sus hijos, mejorar las configuraciones de privacidad, entender la tecnología, educar a los niños para no hablar con extraños y acudir rápidamente a alguien en caso de dudas o algún evento. La Inteligencia Artificial en las Elecciones La evolución de la tecnología le está dando una nueva forma a la democracia. La IA Generativa abre una nueva era de retos y oportunidades en la contienda electoral. Nos encontramos en la intersección de la innovación, la seguridad y la confianza. Es una espada de doble filo, donde por el lado positivo se generan campañas publicitarias con la ayuda del IA, se amplía la participación de los ciudadanos en el debate electoral, pero por el lado negativo se puede utilizar la IA como un arma para la manipulación, las campañas de desinformación y la interferencia en las elecciones. La fragilidad de la confianza en la era digital La confianza es la base de la…

La adopción de servicios y aplicaciones basados en la nube mejora significativamente la productividad de las empresas. El trabajo remoto desde casa o diferentes lugares expande la capacidad de contratar personal incluso desde diferentes ubicaciones nacionales o internacionales. Pero ¿cómo podemos asegurar que las políticas y seguridad que se tiene en la plataforma física de la compañía se extiendan para dar cobertura a las nuevas demandas que usa la computación en la nube? Para esta problemática se pueden adoptar dos frameworks con soluciones de protección para ambientes de nubes; estos frameworks son SSE (Secure Services Edge) y SASE (Secure Access Service Edge). Para cumplir con el framework de SSE y SASE se debe contar con las siguientes soluciones de seguridad en el entorno corporativo. Existen diferentes fabricantes de Software y hardware para cada uno, se recomienda hacer un análisis de cada una de ellas para poder así escoger cual es la mejor para cada una de ellas también se debe analizar la capacidad de integrarse con otros para así cubrir todas las necesidades con el mínimo esfuerzo en la implementación y administración. Broadcom Software con la adquisición de las empresas Symantec y VMWare cubre el esquema completo de SSE con Productos Symantec y SASE con en conjunto con la Solución de VeloCloud de VMWare para SD-WAN. A continuación, los Servicios de SSE y SASE con el Software de Broadcom que cubre con cada uno de estos servicios.

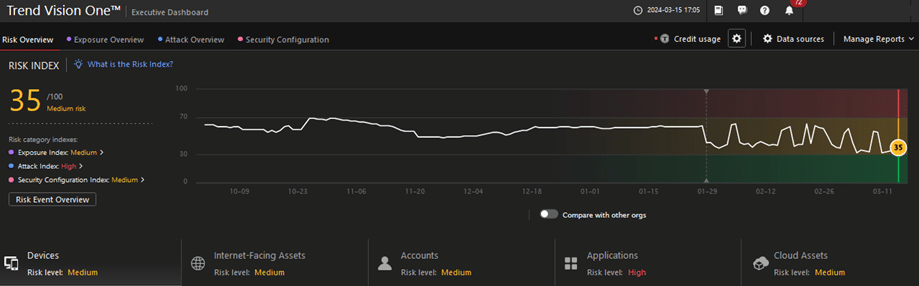

VisionOne-ASRM, identifique su superficie de ataque, Shadow IT incluido, califique el riesgo y cierre las brechas de seguridad de su organización. El delito cibernético aumentó en un 600% luego de la pandemia del COVID 19, desde robo y malversación hasta piratería y corrupción de datos. Casi todas las industrias tuvieron que adoptar nuevas soluciones y obligar a las empresas a adaptarse rápidamente debido a la necesidad del trabajo remoto de sus empleados y nuevos retos inherentes a este. La seguridad digital evoluciona continuamente, por lo que es necesario entender el estado del arte para proteger su infraestructura. En muchas ocasiones, ni siquiera se conoce el inventario de dispositivos, servicios y aplicaciones que los usuarios utilizan en la organización, sumado a la rápida adopción de infraestructura/servicios Cloud. ASRM de VisionOne (Attack Surface Risk Management), aprovecha la telemetría y metadata entregada desde aplicaciones propias TrendMicro (ApexOne, Workload Security, Email Security, entre otras), además de las integraciones con productos de terceros que son gratuitas (AD OnPremise, EntraID, O365, escaner de vulnerabilidades y demás), permitiendo obtener el listado de activos, generar un score de riesgo y priorizar actividades de cierre de brechas que lleven el índice de riesgo a un nivel aceptable. El poder contar con esta visibilidad, permite actuar de manera temprana y proactiva ante posibles brechas de seguridad (vulnerabilidades, configuraciones inseguras, obsolescencia, datos en la DarkWeb, privilegios excesivos, servicios expuestos, etc.) disminuyendo la probabilidad que se materialice un ataque. El servicio cuenta con los siguientes módulos 1. Executive dashboard Tablero gerencial donde se evidencia a muy alto perfil, el índice de riesgo de los activos, su exposición, si hay evidencias de algún intento de ataque y el nivel de madurez de las herramientas de seguridad TrendMicro. 2.Attack Surface Discovery Es el inventario de activos descubiertos por las diferentes fuentes de telemetria y metadata (productos propios y de terceros), donde se le da un score de riesgo aprovechando los eventos entregados en VisionOne como plataforma que correlaciona. Los activos identificados son Estaciones/Servidores, Hosts/Ip’s de servicios expuestos a internet, cuentas, aplicaciones nube y locales, infraestructura Cloud y API’s de AWS. 3.Operations dashboard Tablero que brinda la posibilidad de cerrar las brechas de seguridad, priorizando tareas de remediación en los activos y/o configuraciones susceptibles a ser vulnerados. Este enfoque, le permitirá conocer cuál es su apetito de riesgo en tiempo real y cuáles podrá remediar, aceptar o trasladar. 4.Cloud posture Administre el cumplimiento y postura de seguridad de su infraestructura cloud, basados en los estándares de seguridad y buenas prácticas que correspondan con su organización. Además, gane visibilidad sobre su inventario cloud, riesgos de malas configuraciones y estatus de cumplimiento según ISO, NIST, PCI entre otros estándares que usted elija. Complemente el módulo de ASRM con XDR, Threat Intelligence, Incident Response mas el paquete completo de protección TrendMicro, y cuente con una plataforma centralizada de ciberseguridad que le ofrezca protección durante todas las fases de un ataque. En Interlan contamos con procesos y personal altamente calificados, con amplia experiencia y certificados por fabricante, enfocados en apoyarle en su estrategia de fortalecimiento en su postura de ciberseguridad y gestión de riesgos. Por: Oscar Sánchez Villa. Especialista de TI Líder – Interlan

Se ha publicado por estos días un interesante estudio que presenta, basado en el análisis de las estadísticas y comportamientos de las operaciones de la industria cibercriminal, datos de ciber ataques del año 2023 y se atreve a pronosticar cómo lucirá el panorama de amenazas en el futuro cercano. La publicación llamada “The Hi-Tech Crime Trends” cuyo autor es Group-ib (organización que ha estudiado y publicado esta serie de datos desde 2012) muestra la conexión que está teniendo la inteligencia artificial con las amenazas de ciberseguridad centrándose en cómo la utilizan los ciber delincuentes para desarrollar herramientas que permiten hacer exploits y realizar actividades de espionaje, lo que se convierte en un potencial riesgo para los datos de las organizaciones. La investigación muestra que ha crecido el apetito por los ataques tipo APT (Amenaza Avanzada Persistente) por sus siglas en inglés. Según Group-IB Threat Intelligence, en el año 2023 se produjo un aumento del 70% en el número de ofertas públicas de exploits de día cero para la venta entre las comunidades de ciberdelincuentes en comparación con 2022. El aumento indica un creciente interés y una mejora en la capacidad de los ciberdelincuentes para utilizar exploits de día cero. En lo que respecta al ransomware, ha habido un incremento año contra año en la industria del RaaS (Ransomware as a Service) del 74% con respecto a 2022, notándose un aumento de la participación de IABs (Initial Access Brokers) que son actores dentro de la cadena especializados en infiltrar sistemas y redes para luego vender esos “accesos no autorizados” a otros actores maliciosos. Este negocio sigue en pleno auge. Particularmente en América latina el estudio presenta entre otras, estas contundentes cifras: Este estudio ha analizado los ataques enmarcándolos en las fases del marco de referencia MITRE ATT&CK y ha encontrado un foco importante en la explotación de lo que se denominan los External Remote Services, que son aquellos servicios que permiten la administración de un sistema de manera remota; además, el ransomware sigue siendo la ciber amenaza dominante en América Latina con un número de víctimas de al menos 224 que se vieron afectados por la técnica llamada Data Encrypted For Impact. Los datos encontrados por Group-IB también destacan un uso de tácticas de evasión de la defensa, los atacantes están usando más frecuentemente técnicas como “Cuentas válidas de dominio” para pasar desapercibidos. Es más fácil para los ciberdelincuentes iniciar sesión a través de cuentas válidas comprometidas en lugar de esforzarse por utilizar técnicas de hacking para intentar acceder a las redes corporativas. Pero, ¿de dónde obtienen esta información los ciberdelincuentes? Existe en el mundo de la ciberdelincuencia algo denominado UCLs (Underground Cloud Logs), información gratuita que se constituye en una de las principales fuentes de datos sobre hosts infectados. Las UCL son servicios especiales que proporcionan acceso a información confidencial comprometida en su mayor parte, obtenida por los ladrones de información. Cada día se publican gigabytes de datos en estos “servicios”, y esa cifra sigue creciendo. Nos cuenta el estudio que, en el último año, se ha producido un aumento del 37% en el número de hosts infectados en LATAM cuyos registros se han publicado en UCL, alcanzando casi los 400.000. Brasil y México son los países más atacados de América Latina, Colombia es el tercer país en cuanto al número de dispositivos infectados en 2023. ¿Qué hacer entonces? Conocer muy bien la superficie de ataque de la organización, identificar los elementos que están expuestos a riesgos más altos y detectar comportamientos anómalos en las etapas más tempranas es la mejor estrategia de defensa, pues permite tomar acciones correctivas mucho antes de que algún daño se pueda materializar. Para poder lograrlo es clave el uso de sistemas de detección y respuesta extendidas (XDR por sus siglas en inglés) que permiten recopilar y correlacionar de manera automática datos en múltiples capas de seguridad: el correo electrónico, los endpoints, servidores, cargas de trabajo en la nube, la red de datos, navegación, etc. En Interlan hemos desarrollado servicios que permiten a las organizaciones implementar mecanismos de defensa temprana y proactiva, de tal manera que se puedan detener los ataques antes de que estos comiencen. ¡Más vale prevenir, que curar! Si estás interesado en leer el reporte completo puede encontrar aquí https://www.group-ib.com/resources/research-hub/hi-tech-crime-trends-2023-latam/ Por: Gustavo Hurtado, Director comercial.