En el vertiginoso mundo digital actual, la ciberseguridad en las redes de datos se ha vuelto más crucial que nunca. Con la creciente interconexión de dispositivos y la expansión de la Internet de las Cosas (IoT), las amenazas cibernéticas evolucionan constantemente. A continuación, exploraremos algunas tendencias emergentes en ciberseguridad que están dando forma al panorama actual y futuro. 1. Inteligencia Artificial y Aprendizaje Automático: La aplicación de la inteligencia artificial (IA) y el aprendizaje automático (ML) en ciberseguridad es una tendencia en constante crecimiento. Estas tecnologías permiten analizar grandes conjuntos de datos de manera rápida y eficiente, identificando patrones y anomalías que podrían indicar posibles amenazas. Desde la detección de malware hasta la predicción de comportamientos sospechosos, la IA y el ML están transformando la forma en que abordamos la seguridad en las redes de datos. 2. Ciberseguridad Cuántica: Con el desarrollo de la computación cuántica, también surgen desafíos en términos de ciberseguridad. Por un lado, la computación cuántica podría romper los algoritmos criptográficos actuales, lo que impulsa la necesidad de desarrollar nuevas técnicas de cifrado cuántico. Por otro lado, la propia computación cuántica podría utilizarse para fortalecer la seguridad cibernética, mediante la generación de claves criptográficas más seguras. 3. 5G y Edge Computing: El despliegue de redes 5G y la adopción de la computación en el borde (Edge Computing) ofrecen beneficios significativos en términos de velocidad y eficiencia. Sin embargo, también introducen nuevos desafíos de ciberseguridad. La mayor cantidad de dispositivos conectados y la descentralización de la infraestructura requieren enfoques innovadores para proteger los datos en tránsito y garantizar la integridad de las comunicaciones. 4. Internet de las Cosas (IoT): La proliferación de dispositivos IoT ha creado un vasto ecosistema de dispositivos interconectados, desde electrodomésticos hasta sistemas industriales. La seguridad de estos dispositivos es una preocupación creciente, ya que muchos de ellos tienen limitaciones en términos de capacidad de procesamiento y medidas de seguridad incorporadas. La implementación de estándares de seguridad robustos y la educación sobre buenas prácticas de ciberseguridad son esenciales para mitigar las amenazas asociadas con la expansión del IoT. 5. Ransomware y Amenazas Persistentes Avanzadas (APT): El ransomware sigue siendo una amenaza persistente, pero ahora se observa una mayor sofisticación en los ataques. Los ciberdelincuentes están utilizando tácticas más avanzadas, como el doble cifrado y la exfiltración de datos antes del cifrado, para aumentar la efectividad de sus ataques. Además, las Amenazas Persistentes Avanzadas (APT) están en aumento, con actores maliciosos que buscan acceder de manera prolongada a sistemas sensibles. La ciberseguridad en las redes de datos está evolucionando rápidamente para hacer frente a las amenazas emergentes. La combinación de tecnologías como la inteligencia artificial, la seguridad cuántica y la adaptación a las nuevas arquitecturas de red son esenciales para mantener la integridad y la confidencialidad de la información en un entorno digital cada vez más complejo. La colaboración entre sectores público y privado, así como la conciencia y capacitación continua, son clave para mitigar los riesgos y fortalecer la ciberseguridad en el futuro. Interlan ofrece a sus clientes productos TOP del mercado de la mano de los mejores fabricantes de ciberseguridad como Fortinet, una empresa conocida por ofrecer soluciones integrales de ciberseguridad. Su cartera de productos abarca una amplia gama de dispositivos y servicios diseñados para proteger redes de datos contra Ciberamenzas. A continuación, se mencionan algunos de los productos de Fortinet que puede considerar para fortalecer la ciberseguridad en redes de datos: Es importante tener en cuenta que la elección de productos específicos dependerá de las necesidades y el entorno de su red. Además, Fortinet ofrece soluciones integradas que permiten una gestión centralizada y una defensa coordinada contra ciberamenzas. Se recomienda trabajar con un profesional de ciberseguridad para diseñar e implementar una estrategia efectiva basada en los productos de Fortinet. En Interlan contamos el personal capacitado, certificado y con experiencia avanzada para ayudarle a su compañía a fortalecer las estrategias de ciberseguridad. Por: Andrés Guerra, Líder de TI

Las tecnologías de la información a nivel mundial están evolucionando en forma exponencial. Cada día es más común encontrar los servicios en plataformas digitales a los cuales podemos acceder desde un dispositivo móvil inteligente, haciéndonos más fácil y eficiente la vida. Sin embargo, de la misma forma ha crecido el número de ciberdelincuentes y amenazas cibernéticas. Por tal razón nuestro aliado estratégico Fortinet ha desarrollado el servicio FortiRecon, un servicio de protección contra riesgos digitales (DRP) que funciona junto con las soluciones de seguridad existentes para brindarle la visibilidad que un adversario puede tener de su infraestructura. Esta alerta temprana de cualquier actividad maliciosa dirigida a su organización permite una detección y mitigación rápidas. Dicho servicio opera puramente desde fuera de los límites organizacionales, y mapea la huella digital de una organización y la monitorea en busca de actividad anormal. El servicio brinda a las organizaciones la inteligencia para mitigar amenazas de seguridad creíbles de manera controlada como parte de los esfuerzos de seguridad continuos. 1. MODULO EASM (External Attack Surface Management) Su función es gestionar toda la superficie de ataque del cliente (entiéndase como superficie de ataque IP públicas, dominios públicos, subdominios públicas, certificados digitales, sistemas autónomos, bloques de IPs públicas), es allí donde se van a publicar los puertos o los servicios de la compañía y donde los clientes van a consumir los servicios. 2. MODULO BP (Brand Protection) Monitorea continuamente la visibilidad pública de la organización en busca de cambios no autorizados, incluidos ataques de phishing basados en la web, errores tipográficos, aplicaciones no autorizadas, fugas de credenciales y suplantación de identidad de la marca en las redes sociales, lo que puede afectar su valor, integridad y calidad 3. MODULO AIC (Adversary Centric Intelligence) Aprovecha FortiGuard Threat Analysts para proporcionar una cobertura integral de la dark web, el código abierto y la inteligencia técnica sobre amenazas, incluida la información sobre los actores de amenazas. Esta información permite a los administradores evaluar los riesgos de manera proactiva, responder más rápido a los incidentes, comprender mejor a sus atacantes y proteger los activos. Está enfocado en que el cliente tenga su central de inteligencia propia. El servicio de FortiRecon consta de un equipo de profesionales que está realizando investigaciones y análisis con sus herramientas Open Sources por lo cual está protegiendo y previniendo cualquier ciberataque hacia los activos de información de la organización desde la etapa de reconocimiento. Este análisis debe estar acompañado de las herramientas de seguridad existentes como firewalls, WAF, antivirus, herramientas de autenticación y control de accesos, entre otros, para generar una protección proactiva, y poder brindar la mayor de visibilidad y control de ciberataques. Por: Danny Johan Cardona G. – Especialista de TI – Interlan Joaquín Alberto Osias Fernández – Especialista de TI – Interlan

FortiNAC es una solución completa de seguridad y control de acceso de red diseñada para proteger y supervisar todos los activos digitales conectados a tu red empresarial, desde equipos portátiles y de escritorio hasta teléfonos IP e impresoras. FortiNAC actúa como un avanzado sistema de seguridad que garantiza que solo las personas y dispositivos autorizados tengan acceso. Interacción de dispositivos en una red con FortiNAC Cuando un dispositivo se conecta a un puerto de un switch gestionado por FortiNAC, comienza un proceso de control de acceso. Conexión del cliente: Un dispositivo cliente se conecta a un puerto de un switch gestionado por FortiNAC. Lectura de la tabla de reenvío MAC – Puerto L2 – L3: FortiNAC accede a la tabla de reenvío del switch, que contiene información sobre las direcciones MAC de los dispositivos conectados a los puertos del switch. Esto proporciona información vital sobre la topología de la red. Verificación del estado del cliente: FortiNAC verifica el estado del cliente conectado, evaluando su identificación, conformidad con políticas de seguridad, detección de amenazas y autorización de acceso a recursos de red. Instrucción al switch: Dependiendo del estado del cliente, FortiNAC instruye al switch para ajustar la configuración del puerto de red, ubicando al cliente en la VLAN adecuada (producción o aislamiento/registro) para garantizar el acceso correcto. Características clave de FortiNAC La Importancia de la gestión de los Endpoint Compliance con sus respectivas políticas de cumplimiento. Las políticas de “endpoint compliance” son esenciales para garantizar que los dispositivos cumplan con políticas de seguridad. Las soluciones de seguridad y gestión de endpoints verifican y hacen cumplir estas políticas, reduciendo riesgos y manteniendo la integridad de la red y los datos. FortiNAC se posiciona como una inversión esencial para la seguridad de tu organización, protegiendo activamente tu red y proporcionando control y visibilidad sobre los dispositivos conectados. Simplifica el cumplimiento de políticas de seguridad, reduciendo riesgos y liberando recursos para tareas estratégicas. En resumen, FortiNAC es un pilar fundamental para garantizar la seguridad y eficiencia de tu empresa en un entorno digital en constante evolución. Por: Jose David Duran C. Administrador de TI – Servicios Administrados Interlan

Te compartimos una galería de fotos de algunos de los eventos que tuvimos este mes con nuestros clientes y fabricantes Destacamos nuestra participación en Andicom Cartagena 2023 junto a Manage Engine y acompañamiento en su evento más importante del año, el Bogota User Conference 2023 que se celebró en el hotel Sheraton de Bogotá. También tuvimos espacios con Symantec by Broadcom en Bogotá, la charla “Simplificando una estrategia de ciberseguridad basada en Zero-trust” que tuvo lugar en Medellín y la charla “Ciberseguridad y ciber-resiliencia, un asunto de negocio” en Cali con varios líderes de tecnología de la ciudad. Andicom 2023 – Cartagena “Simplificando una estrategia de ciberseguridad basada en Zero-trust”- Medellin Jornada DLP Full Tech Day -Bogotá User Conference 2023 – Bogotá Relacionamiento clientes – Bogotá “Ciberseguridad y ciber-resiliencia, un asunto de negocio” -Cali

La evolución constante de la tecnología ha llevado a las empresas a adoptar cada vez más soluciones basadas en la nube para sus operaciones y procesos; Sin embargo, esta migración también ha planteado desafíos significativos en términos de seguridad cibernética. FortiCNP (Cloud Native Protection – Protección Nativa en la Nube) Emerge como una herramienta revolucionaria que aborda las preocupaciones de seguridad en la nube de manera eficiente y efectiva, priorizando hallazgos de seguridad críticos, procesandolos en tiempo real y apoyando a los equipos a gestionar eficazmente riesgos en la nube. FortiCNP: Solución eficaz de problemas de seguridad en la nube A medida que las organizaciones migran sus cargas de trabajo y datos a entornos en la nube, surgen nuevas capas de complejidad en el panorama de seguridad. Las amenazas cibernéticas se han vuelto más sofisticadas y los ataques dirigidos a infraestructuras en la nube son una preocupación constante. La falta de visibilidad y control sobre los datos y las aplicaciones alojados en la nube ha creado una necesidad urgente de soluciones de seguridad avanzadas. FortiCNP: Solución Eficaz de Problemas de Seguridad en la Nube A medida que las organizaciones migran sus cargas de trabajo y datos a entornos en la nube, surgen nuevas capas de complejidad en el panorama de seguridad. Las amenazas cibernéticas se han vuelto más sofisticadas y los ataques dirigidos a infraestructuras en la nube son una preocupación constante. La falta de visibilidad y control sobre los datos y las aplicaciones alojados en la nube ha creado una necesidad urgente de soluciones de seguridad avanzadas. Conozcamos un poco de FortiCNP FortiCNP, diseñado por el gigante de la seguridad informática Fortinet, entra al mercado de la seguridad cibernética como una solución de Protección en la Nube, con el objetivo específico de abordar retos de seguridad inherentes a los entornos Cloud, explotando la amplia experiencia en seguridad de servicios tecnológicos de Fortinet, integra arquitecturas en la nube tales como (Amazon Web Services, Microsoft Azure, Google Cloud Plataform). Ofreciendo una protección integral y nativa para aplicaciones, cargas de trabajo y datos en las nubes públicas. Un punto importante para tener en cuenta es que FortiCNP se integra con todo el entorno de producto de Fortinet – Security Fabric, optimizando el análisis, detección y reporte de incidentes con los demás productos de seguridad de Fortinet. Casos de Uso de FortiCNP Antes de presentar algunos casos de uso de la herramienta FortiCNP, entendamos el término RRI. Resource Risk Insights normaliza y correlaciona la información de seguridad de una amplia gama de productos de seguridad nativos de la nube y de Fortinet para cuantificar el riesgo de la nube. Uno de los objetivos de RRI es apoyar a su grupo de asociados a priorizar el trabajo de mitigación y remediación de los recursos de la nube con mayor riesgo para su organización. Comprendido el término RRI, les mostramos algunos casos de uso de la herramienta FortiCNP: Gestión de riesgos: RRI brinda información procesable y rica en contexto para que los equipos prioricen los riesgos con mayor impacto. Gestión de amenazas: FortiCNP correlaciona los hallazgos de seguridad y prioriza los riesgos de los esfuerzos de remediación. Seguridad de datos: FortiCNP analiza las configuraciones, los archivos y los documentos en los servicios de almacenamiento en la nube para detectar configuraciones inseguras, datos sensibles y malware. Seguridad de contenedor: La protección de contenedores FortiCNP permite tener una visibilidad profunda de la postura de seguridad de los registros e imágenes de contenedores. Cumplimiento: FortiCNP puede generar informes rápidamente para los equipos de auditoría, con el fin de que puedan identificar incumplimientos de las políticas y tomar las medidas correctivas necesarias. Características Destacadas de FortiCNP Integración con Amazon Guardduty, Amazon Inspector y AWS Security Hub: FortiCNP recopila información de estos servicios de seguridad nativos de la nube, proporcionando un escaneo de vulnerabilidades, análisis de permisos y detección de amenazas.FortiCNP calcula una puntuación de riesgo agregada para los recursos de la nube tomando acciones según clasificación. Administración Centralizada: FortiCNP permite a las organizaciones mantener un control centralizado sobre sus políticas de seguridad en la nube. Esto garantiza una implementación de políticas en todos los entornos y reduce las lagunas en la seguridad. Gestión de amenazas críticas: FortiCNP utiliza análisis de comportamiento y aprendizaje automático para detectar patrones anómalos que podrían indicar un ataque en curso. Esto permite una respuesta más rápida y precisa a las amenazas antes de que puedan causar daño. Análisis inteligente: La herramienta aprovecha el aprendizaje automático para responder a amenazas de manera proactiva. Puede implementar automáticamente contramedidas, aislar cargas de trabajo comprometidas y tomar medidas correctivas en tiempo real. Integración nativa de la nube: FortiCNP se integra sin problemas con otras soluciones de seguridad de Fortinet, lo que permite una estrategia de seguridad unificada en toda la organización. En un mundo donde la nube desempeña un papel esencial en la transformación digital, la seguridad no puede ser pasada por alto. FortiCNP existe como una respuesta sólida a los desafíos de seguridad en la nube, proporcionando a las empresas las herramientas necesarias para proteger sus activos críticos y garantizar operaciones seguras y continuas en entornos en la nube. Con su enfoque en la visibilidad, el control y la detección de amenazas avanzadas, FortiCNP promete ser una pieza fundamental en la estrategia de seguridad de cualquier organización moderna. Palabras Clave Seguridad en la nube: Gestione el riesgo de manera efectiva utilizando las mejores herramientas de seguridad para cada plataforma en la nube. Construido en la configuración de recursos en la nube y capacidades de escaneo de datos de FortiCNP, junto con los servicios de seguridad ofrecidos por los proveedores de la nube, su equipo puede centrarse en la mitigación de riesgos para donde más importa. Seguridad de los datos: Gestione el riesgo de manera efectiva utilizando las mejores herramientas de seguridad para cada plataforma en la nube. Construido en la configuración de recursos en la nube y capacidades de escaneo de datos de FortiCNP, junto con los servicios de seguridad ofrecidos por los proveedores de la nube, su equipo puede centrarse en la mitigación de riesgos para donde más importa. Por: Andrés…

SASE es una estrategia de seguridad que se puede considerar nueva en el mercado, que se describe como Borde de servicio de acceso seguro y mezcla tecnologías y funciones de red para brindar a los usuarios un acceso seguro y dinámico a todos sus servicios y aplicaciones. En teoría SASE orquesta servicios de seguridad de red, SDWAN y NGFW, también ofrece la opción de un Gateway de navegación seguro (SWG) e integra en toda su extensión las políticas de cero confianza de acceso a la red (ZTNA) con la capacidad de seguridad de acceso a la nube (CASB). ¿Es necesario SASE en nuestra compañía/organización? El ámbito empresarial del presente exige de parte de nuestros colaboradores la conexión inmediata y sin interrupciones a los recursos y datos alojados en las nubes privadas o publicas de nuestra red, dentro de las cuales se encuentran las aplicaciones criticas de negocio sin darle mayor importancia a la ubicación geográfica de nuestros usuarios. El reto es que la gran mayoría de incidentes son resultado de las decisiones de innovación digital adoptadas por las empresas, como modificar los accesos a la red y ampliando velozmente la superficie de ataque reduciendo la efectividad de las soluciones tradicionales de seguridad en términos de convergencia, velocidad y control de acceso, por lo anterior la estrategia SASE es el camino por seguir para dar cumplimiento a las necesidades de seguridad en los años venideros. Beneficios de SASE Al momento de implantar adecuadamente una estrategia SASE se les permite a las empresas utilizar un acceso seguro sin tener en cuenta donde están ubicados sus usuarios, flujos o cargas de trabajo y dispositivos o aplicaciones. Esto es una ventaja a medida que la fuerza laboral se convierte más en operación remota, lo que también apalanca la adopción de aplicaciones SaaS de una manera rápida donde nuestros datos viajan desde sucursales a entornos híbridos y múltiples servicios de nube. ¿Que Ofrece la estrategia SASE? Seguridad consiente, flexible y consistente: colocar a disposición de nuestros colaboradores un abanico de servicios de seguridad haciendo énfasis en la prevención y contención de amenazas enmarcadas en las políticas de Next Generation Firewall sin importa el perímetro o borde, teniendo pleno conocimiento de quien esta utilizando nuestros servicios y protegiendo uno de los bienes más valiosos de nuestra organización como lo son los activos de información. Minimizar la complejidad: una arquitectura simple mediante la optimización centralizada de acceso a la red y seguridad del punto final sin importar su ubicación. Rendimiento Acelerado: utilizando la disponibilidad actual de las nubes, nuestros colaboradores se pueden conectar de forma versátil y segura a internet, aplicaciones criticas de negocio y recursos empresariales en cualquier punto donde se encuentren. En InterLAN estamos prestos a apoyar a nuestros actuales y futuros clientes en la consultoría, adopción, y gestión de nuevas estrategias de seguridad tales como SASE de la mano de Fortinet Y su producto FortiSASE la cual es una de las soluciones de SASE mas completas del mercado, no duden en dejarnos saber sus necesidades para apoyarlos de la manera más optima posible. Por: Andrés Guerra Ibañez- Especialista de TI líder- Interlan

Con el auge de las tecnologías de la información el mundo ha evolucionado hacia lo digital, cada día hay más plataformas digitales que hacen que todo sea más fácil, con más accesibilidad, y mucho más eficiente, pero así mismo también van evolucionando los delincuentes informáticos y los ciberataques, creando virus, malwares y aplicaciones maliciosas cada vez más sofisticadas e incluso traspasando los dispositivos corta fuegos (Firewalls). Esto ha hecho que se creen aplicaciones antivirus, antimalware, bloqueadores de páginas web etc., diversos fabricantes están trabajando para mejorar la protección de las organizaciones y entidades a fin de proteger su mayor bien, La información. y salvaguardar los activos y sobre todo que tengan continuidad del negocio de forma transparente y permanente. Por eso hoy en día contamos con aplicaciones y servicios antivirus, los cuales son servicios que consultan bases de datos en la nube para tener siempre los últimos malware, virus, ransomware y Apps maliciosas y así poder contenerlas. Lo mismo ocurre con Intruction Service Protection IPS, WebFilter y el Control de Aplicaciones, que son servicios para proteger y dar seguridad a las organizaciones a través de los dispositivos Firewalls. De igual forma también existe el servicio WAF Web Application Firewall, que también es una aplicación que nos permite proteger nuestros servidores, publicaciones y Webservices de ciberataques a través del análisis de paquetes de peticiones HTTP y HTTPS. Con el aumento de aplicaciones y servicios Cloud, nuestro aliado estratégico Fortinet ha desarrollado el servicio FortiRecon que es un servicio en la nube de Fortinet (FortiCloud), de Protección de Riesgos Digitales (DRP) que opera junto a las otras soluciones de seguridad existentes para proporciónale la visibilidad que un adversario puede tener de su infraestructura, es decir: una forma preventiva de anticiparse a un ciberataque. Esta alerta temprana de cualquier actividad maliciosa dirigida a su organización permite una rápida detección y mitigación. El servicio de FortiRecon, que opera exclusivamente fuera de los límites de la organización, traza un mapa de la huella digital de una organización y la supervisa en busca de actividades anómalas. Así mismo, proporciona a las organizaciones la inteligencia necesaria para mitigar amenazas de seguridad creíbles de forma controlada y el servicio, que opera exclusivamente desde fuera de los límites de la organización, traza un mapa de la huella digital de una organización y la supervisa en busca de actividades anómalas. Proporciona a las organizaciones la inteligencia necesaria para mitigar amenazas de seguridad creíbles de forma controlada como parte de los esfuerzos de seguridad. FortiRecon consta de tres módulos de operación: FortiRecon es una solución que realiza un escaneo externo en todas las redes con el fin de identificar suplantaciones de la marca de las organizaciones de sus activos digitales y tratar de bloquear o derribar estos posibles atacantes antes de que exploten una vulnerabilidad, como suplantación, phisihing, malware, ataque del día cero, etc. Esta nueva herramienta puede ser de vital importancia para monitorear y proteger su organización y su marca y evitar la suplantación y la afectación de su información y sus activos. por: Joaquín Alberto Osias Fernández – Especialista de TI Nivel II

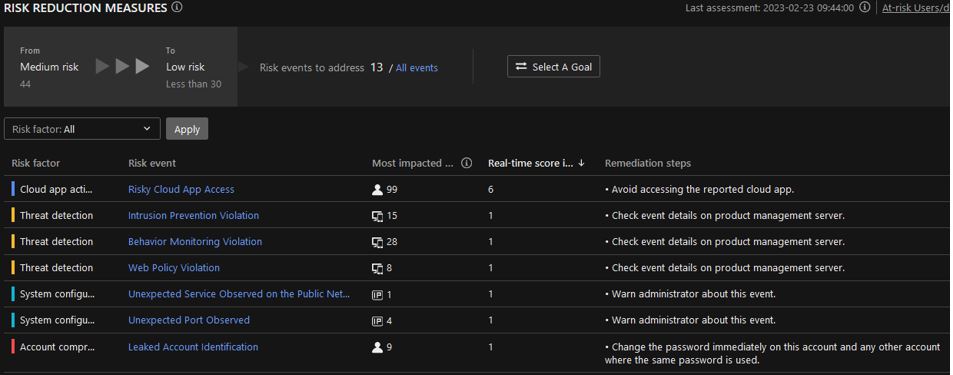

TrendMicro VisionOne en el módulo Operations Dashboard ahora incluye una forma de comprender y administrar mejor el riesgo cibernético. Con el widget de Medidas de reducción de riesgos, puede ver información sobre eventos de riesgo de alto impacto y pasos de remediación que debe completar para lograr objetivos específicos (bajar el Score de riesgo de la entidad entre otros). Panel de Riesgos: Detalle del Riesgo: